En la era digital, la ciberseguridad ya no depende únicamente de firewalls y software sofisticado. Cada vez más, el eslabón más vulnerable –y a la vez más crítico– en la defensa de una organización es el factor humano. Los ataques de ingeniería social han proliferado precisamente porque los ciberdelincuentes saben cómo explotar un recurso abundante y predecible: nuestras emociones.

El objetivo de este artículo es explicar cómo nuestras emociones pueden convertirse en la puerta de entrada para los atacantes, desde la forma en que funcionan nuestros cerebros hasta las estrategias que las empresas pueden adoptar para fortalecer la seguridad, transformando a sus colaboradores en una verdadera primera línea de defensa.

El arma más poderosa de los ciberdelincuentes: nuestras emociones

Los fraudes por correo electrónico, phishing, Vishing y Smishing no son tecnologías avanzadas en sí mismas, sino tácticas de manipulación psicológica. Los atacantes buscan provocar miedo, urgencia, curiosidad o empatía para reducir la capacidad crítica de la víctima y hacerla actuar impulsivamente. Un correo alarmante que aparenta venir del director general pidiendo una transferencia urgente, o una oferta irresistible de un supuesto proveedor, son diseñados para hackear no la máquina, sino la mente.

Según estimaciones recientes, más del 70% de las brechas de seguridad involucran el factor humano, ya sea por engaños de ingeniería social, errores o descuidos. En palabras del biólogo molecular Estanislao Bachrach: “El 95% de las decisiones que tomamos todos los días son emocionales. Somos seres emocionales que aprendimos a pensar.” Aunque nos gusta creer que decidimos con la cabeza, la realidad es que primero sentimos y después justificamos con la razón.

La biología de la decisión: cómo las emociones nos hacen vulnerables

Para entender por qué somos tan susceptibles a estos ataques, hay que explorar el funcionamiento del cerebro. Tenemos un sistema emocional, rápido y automático, diseñado evolutivamente para reaccionar ante amenazas, y un sistema racional, más lento y deliberativo. Cuando un estímulo provoca miedo o urgencia, el sistema emocional se activa primero, liberando adrenalina y estrechando nuestro enfoque en la amenaza inmediata.

Este mecanismo, vital en un mundo de depredadores y peligros físicos, puede ser explotado en el mundo digital. Al recibir un correo fraudulento con tono alarmante, el empleado entra en “modo supervivencia”, reduciendo su capacidad crítica. Los ciberdelincuentes conocen bien estos detonantes: saben que un mensaje alarmante o demasiado atractivo puede provocar un “secuestro emocional” que impida pensar con claridad.

El problema no es sentir emociones, sino no reconocerlas en el momento. Muchos empleados no se dan cuenta de que están actuando dominados por el miedo o la ansiedad. Reconocer esas señales –el pulso acelerado, el apuro, la tensión– es el primer paso para tomar mejores decisiones.

Inteligencia emocional: la clave para resistir la ingeniería social

Aquí es donde la inteligencia emocional cobra relevancia. No se trata de eliminar las emociones, sino de regularlas y gestionarlas. La inteligencia emocional implica autoconocimiento (reconocer lo que sentimos y por qué), autorregulación (manejar esa respuesta emocional) y empatía (comprender también las emociones de los demás).

Un empleado con alta inteligencia emocional no se deja arrastrar por el pánico al recibir un correo urgente. Aprende a pausar, analizar y verificar antes de actuar. Esa “pausa consciente” es una de las técnicas más sencillas y efectivas para evitar caer en un fraude: ante cualquier comunicación que provoque una emoción intensa, lo ideal es detenerse unos segundos, respirar y pensar.

Gestión del riesgo humano: de la capacitación a la responsabilidad continua

Sin embargo, la solución no puede quedarse en el individuo aislado. Las organizaciones necesitan adoptar la Gestión del Riesgo Humano (HRM), un enfoque estructurado y basado en datos para identificar, medir y reducir el riesgo derivado del comportamiento humano.

A diferencia de los cursos tradicionales de concientización, que muchas veces se limitan a una sesión anual, la HRM busca transformar comportamientos a largo plazo. Incluye simulaciones realistas de phishing, medición continua de quién hace clic en enlaces peligrosos, intervenciones personalizadas y retroalimentación constante. Además, fomenta una cultura donde pedir ayuda o verificar una sospecha no se ve como signo de debilidad, sino como una práctica responsable.

Cuando la HRM se combina con el desarrollo de la inteligencia emocional, el resultado es poderoso: empleados más conscientes de sus propias reacciones emocionales y mejor entrenados para gestionarlas en situaciones de riesgo.

Construyendo un “firewall humano”

Para las empresas, esto significa ir más allá de la capacitación técnica. Implica invertir en habilidades blandas, fomentar la empatía, promover la pausa consciente y facilitar la comunicación abierta. También requiere un liderazgo ejemplar que normalice la verificación y el aprendizaje del error sin castigo.

Las acciones concretas incluyen talleres de inteligencia emocional adaptados al contexto de la ciberseguridad, simulaciones de phishing con un enfoque emocional, medición de riesgo humano y campañas de comunicación que refuercen la importancia de la pausa y la reflexión.

Conclusión

En ciberseguridad, el mayor riesgo puede ser la reacción emocional no controlada de las personas. Pero también ahí reside el mayor potencial de defensa. Al fortalecer la inteligencia emocional y aplicar la gestión del riesgo humano, las organizaciones pueden transformar al “eslabón más débil” en su mejor escudo: un auténtico Firewall Humano capaz de detectar y frenar los intentos de manipulación antes de que se conviertan en brechas costosas.

Porque al final, la seguridad de la información es, en esencia, seguridad de las personas.

‘Magnifica Humanitas’: el papel de Christopher Olah y Anthropic en la encíclica sobre la IA del Papa León XIV

Federico Peinado Profesor en el Departamento de Inteligencia Artificial e Ingeniería del Software, Universidad Complutense de Madrid El Papa...

mayo 27, 2026

Alerta, ¡La Suplantación de Identidad empieza en tu mente!

La pregunta no es si alguien puede ser engañado.Todos podemos serlo.La verdadera pregunta es si estamos entrenando a las...

mayo 26, 2026

GOOGLE I/O 2026: BIENVENIDOS A LA ERA DE LOS AGENTES INTELIGENTES

El mundo de la tecnología se detuvo estos días 19 y 20 de mayo de 2026. El escenario no...

mayo 22, 2026

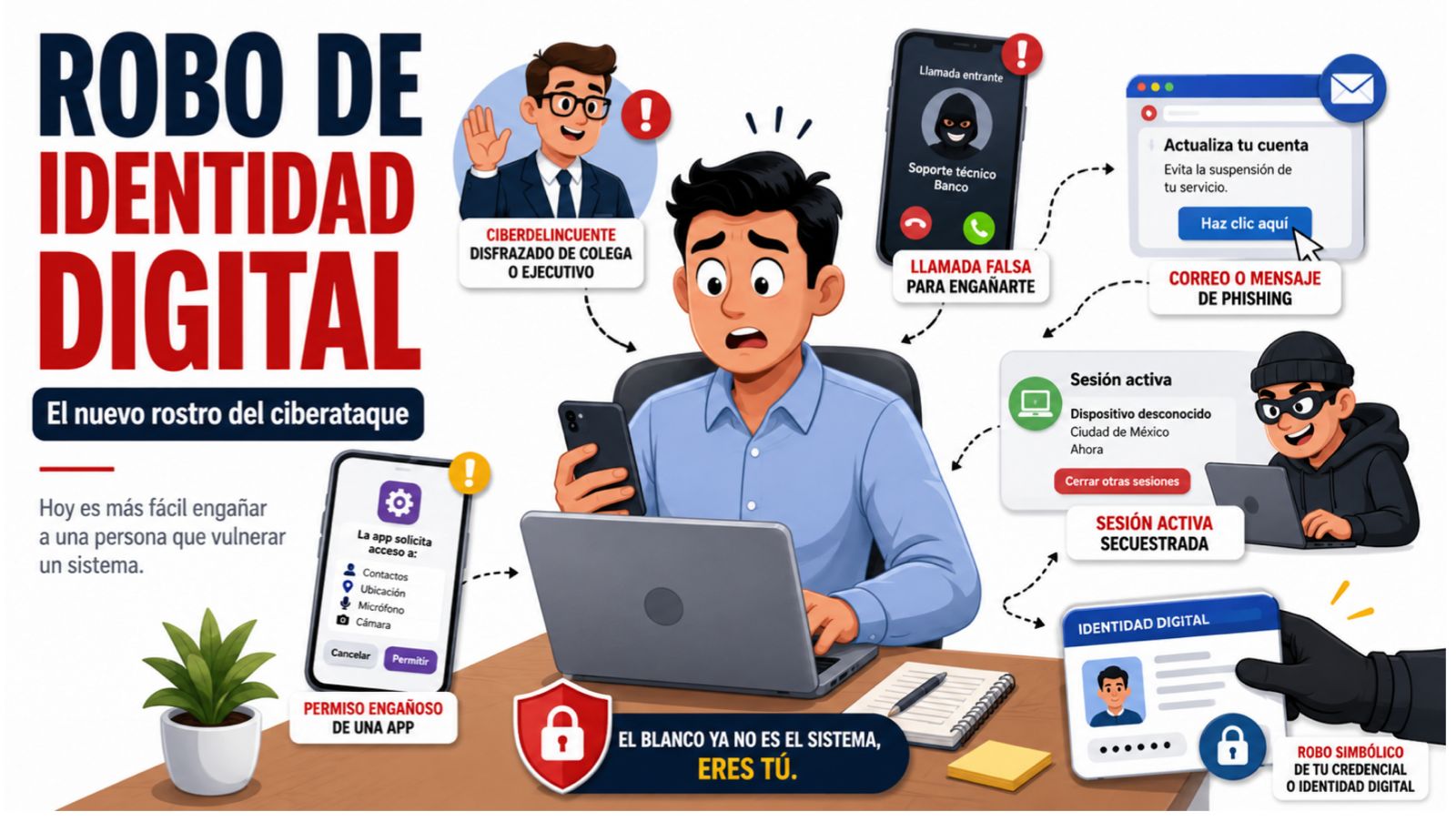

El nuevo rostro del ciberataque, tu identidad digital

Hoy muchas amenazas no empiezan atacando una computadora, sino convenciendo a una persona de abrir la puerta.

mayo 18, 2026