Introducción

México vive un momento crítico en materia de ciberseguridad. El crecimiento de la digitalización y la dependencia tecnológica han creado un terreno fértil para los atacantes. Según el Foro Económico Mundial, el país recibe más de 700 millones de intentos de ataque diarios, y cada brecha de seguridad puede costar en promedio más de 120 millones de pesos, sin considerar la pérdida reputacional.

En este escenario, los programas tradicionales de “capacitación básica de la seguridad” se quedan cortos. La verdadera salida está en profesionalizar la concientización de la seguridad, convirtiéndola en una herramienta estratégica que genera retorno de inversión (ROI) medible.

La salida de alto ROI: cinco pilares para reducir el riesgo humano

1. Una plataforma de gestión del riesgo humano

Hoy existen varias soluciones en el mercado como KnowBe4 que permiten gestionar programas completos de concientización: simulaciones automatizadas, micro-lecciones, refuerzos en el flujo de trabajo y tableros con métricas claras. Estas plataformas convierten la concientización en un proceso continuo, estandarizado y fácil de medir, en lugar de campañas aisladas sin seguimiento.

2. Simulaciones realistas con retroalimentación inmediata

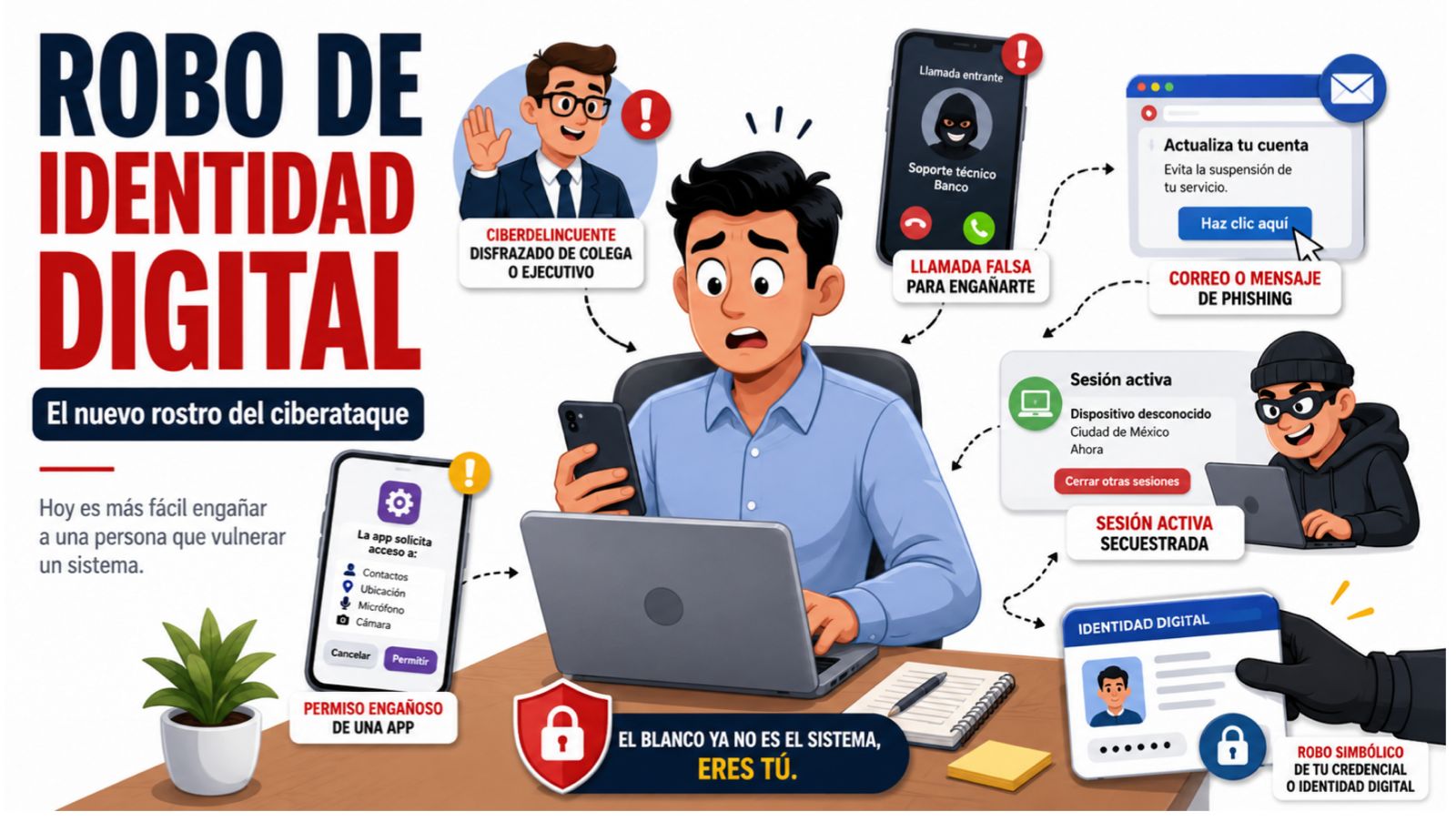

Como lo hemos advertido en otros momentos, los atacantes ya no solo usan correos electrónicos: también SMS, códigos QR, llamadas con voz sintética o …los atacantes lanzan ataques de bombardeo de notificaciones de autenticación (también conocidos como “fatiga de MFA”), donde envían múltiples solicitudes falsas con la esperanza de que el usuario, por cansancio o descuido, termine aprobando una de ellas.

Las simulaciones deben abarcar todos estos canales que usan los atacantes y aumentar en complejidad para mantener alerta a los usuarios. Lo más importante es el coaching en el momento: cuando alguien cae en la simulación o en una situación que comprometa la seguridad, recibe de inmediato una micro-lección que corrige la conducta. Lo que fortalece su conocimiento y su conciencia de sus acciones y el impacto para la organización.

3. Gobernanza y métricas con valor para el Consejo

Los programas exitosos no se miden por “cursos completados”, sino por indicadores de riesgo:

· PPP (Phish-Prone Percentage), el porcentaje de usuarios vulnerables o propensos a caer.

· Tasa y tiempo de reporte, que reflejan la capacidad de detección.

· Reincidencias y cobertura por áreas críticas como Finanzas, C-Suite o Proveedores.

El benchmark de KnowBe4 muestra reducciones >40% en 90 días y hasta cerca del 86% en un año en la propensión al phishing (PPP).

Presentar estas métricas en lenguaje de negocio permite a la alta dirección visualizar cómo la concientización reduce la probabilidad de incidentes y, en consecuencia, el costo esperado de riesgo.

4. Contenido localizado y adaptado a cada rol

La capacitación debe hablar el mismo idioma que los atacantes usan. En México, esto significa incluir ejemplos de fraudes SPEI, correos falsos de CFDI, WhatsApp corporativo o supuestas notificaciones del SAT.

Además, el contenido debe adaptarse a cada rol de riesgo:

· Directivos y asistentes enfrentan fraudes de CEO o deepfakes de voz.

· Tesorería debe prevenir transferencias a cuentas apócrifas.

· Mesa de ayuda necesita protocolos para rechazar solicitudes de restablecimiento no verificadas.

Cuando el contenido es relevante, la atención de los usuarios aumenta y la cultura se fortalece.

5. Integración con controles técnicos y procesos

La concientización funciona mejor cuando se conecta con los controles técnicos (MFA, EDR, DMARC) y con procesos sensibles como pagos o altas de proveedores. Incluso puede integrarse con el SIEM para que, cuando un usuario dispare una alerta, reciba capacitación inmediata y en ese momento. De esta forma, la seguridad deja de ser un tema aislado y se vuelve parte de la operación diaria.

¿Por qué ahora?

· La inteligencia artificial está multiplicando la calidad y el volumen de los engaños, haciendo mucho más difícil distinguir lo falso de lo legítimo.

· La digitalización aumenta la cantidad de proveedores y terceros, y cada eslabón débil representa un riesgo de entrada.

· Los consejos de administración, auditores y aseguradoras ya exigen evidencia de programas de reducción del riesgo humano antes de liberar presupuestos o pólizas de ciberseguro.

· El costo de oportunidad de no actuar es altísimo: cada mes sin programa es un mes en el que la organización sigue vulnerable a errores humanos que representan más del 60% de las brechas globales.

Un plan de 90 días para empezar con resultados visibles

Mes 1 – Diagnóstico y arranque

Se define un responsable del programa, se configura la plataforma con el acompañamiento del consultor y se mide la situación inicial: porcentaje de usuarios propensos a phishing, exposición de credenciales y capacidad de reporte. Esto genera un tablero inicial que marca la línea base.

Mes 2 – Primeras acciones visibles

Se lanzan simulaciones iniciales y micro-lecciones rápidas. Se comunican políticas básicas de verificación de pagos y proveedores. Los empleados empiezan a vivir la seguridad como parte de su día a día y como parte de una cultura de seguridad.

Mes 3 – Consolidación y proyección

Se aplican simulaciones más complejas (códigos QR, llamadas falsas, fraudes de proveedores) y se realizan ejercicios desde la mesa de ayuda con áreas críticas como Finanzas y Compras. La medición de cierre muestra una reducción clara en la propensión al phishing y un aumento en la capacidad de reporte. Con estos datos, se presenta al Consejo un plan anual con metas y ROI esperado.

Conclusión

La ciberseguridad en México no es un lujo ni un gasto discrecional: es una condición de supervivencia. Invertir en firewalls, EDR o auditorías es indispensable, pero si no se aborda el factor humano, los atacantes seguirán encontrando la puerta abierta.

Los programas de concientización profesional, con plataforma, contenidos actualizados y métricas claras, representan una solución accesible, de alto impacto y con ROI comprobable.

La diferencia entre una empresa resiliente y una vulnerable puede estar en la capacidad de que sus colaboradores detecten, reporten y eviten un engaño en el momento crítico.

Fuentes:

World Economic Forum: https://www.weforum.org/videos/mexico-cyber-threats/?

Banco de México: https://www.banxico.org.mx/publications-and-press/financial-system-reports/%7B1DDCC744-D56B-0BA1-584B-52DAADCA217E%7D.pdf?

‘Magnifica Humanitas’: el papel de Christopher Olah y Anthropic en la encíclica sobre la IA del Papa León XIV

Federico Peinado Profesor en el Departamento de Inteligencia Artificial e Ingeniería del Software, Universidad Complutense de Madrid El Papa...

mayo 27, 2026

Alerta, ¡La Suplantación de Identidad empieza en tu mente!

La pregunta no es si alguien puede ser engañado.Todos podemos serlo.La verdadera pregunta es si estamos entrenando a las...

mayo 26, 2026

GOOGLE I/O 2026: BIENVENIDOS A LA ERA DE LOS AGENTES INTELIGENTES

El mundo de la tecnología se detuvo estos días 19 y 20 de mayo de 2026. El escenario no...

mayo 22, 2026

El nuevo rostro del ciberataque, tu identidad digital

Hoy muchas amenazas no empiezan atacando una computadora, sino convenciendo a una persona de abrir la puerta.

mayo 18, 2026