¿Has escuchado sobre el DOXING1 (también escrito doxxing)? En el doxing se revela información personal de alguien (evidentemente sin consentimiento de la víctima), como puede ser: nombre real, dirección, trabajo, teléfono, email, empleo, identificaciones, datos médicos o financieros, registros criminales, etc. El doxing normalmente tiene la finalidad de venta de datos, venganza o chantaje.

Y por supuesto, ¡es esta práctica la que más se presta para la suplantación de identidad!

El término doxing procede de la palabra documentos en inglés. La cultura hacker de la década de 1990 acortó el término a “docs”, y luego a “dox”, para identificar la recopilación de documentos o de información personal. El concepto tiene décadas de antigüedad, el doxing sigue vigente y puede ser muy peligroso.

Hoy en día, doxing significa publicar la información personal de alguien en Internet sin su permiso. También puede aplicarse específicamente a descubrir la identidad real detrás de un nombre de usuario anónimo y exponerla en Internet.

Los ataques de doxing van desde los relativamente benignos, como suscripciones de correo o entregas de pizza falsas, a los más peligrosos, como el acoso a la familia o empresa de alguien, el swatting, el robo de identidad, amenazas y otras formas de ciberacoso, o incluso el acoso en persona.

FUNCIONAMIENTO DEL DOXING

Aquellos que hacen doxing (denominados doxers) recogen las piezas, pequeños datos sobre alguien, esparcidas por Internet y las juntan para revelar la persona real que hay detrás de un alias. Estas piezas o migajas pueden incluir el nombre, la dirección física, etc.

Algunos tipos de DOXING:

- Doxing por redes sociales. El doxing por redes sociales consiste en la recopilación de información personal de sus cuentas en las redes sociales. Esta información puede incluir su ubicación, lugar de trabajo, sus amigos, fotos, me gusta y no me gusta, los lugares que visita, los nombres de sus familiares, de sus mascotas y mucho más.

- Doxing de comerciantes de datos. Algunos doxers compran información personal sobre sus objetivos de comerciantes de datos, que son empresas que recopilan información sobre personas y las venden con fines de lucro.

- Phishing. El phishing es el uso de comunicaciones fraudulentas para engañar a las víctimas con el fin de que revelen información personal confidencial.

- Sniffing. El sniffing ocurre cuando alguien intercepta el tráfico de Internet mientras se envía desde el emisor al receptor.

- Apps. El uso de determinadas aplicaciones como las de préstamos personales3 son un medio adecuado para hacer doxing. Este tipo de apps y/o servicios pueden llegar a ser de gran demanda en época de situaciones económicas complicadas, como las que podemos enfrentar dentro de pronto.

MUJERES, LAS MAYORES VÍCTIMAS

El Consejo Ciudadano para la Seguridad y Justicia de la Ciudad de México documentó 2 mil 231 reportes por fraudes y doxing en préstamos por medio de aplicaciones financieras, entre junio del año pasado y lo que va de este 2022 en todo el país.

Los datos indican una tendencia al alza en esta modalidad del delito. En junio —cuando se registraron los primeros casos— se presentaron 10 reportes, y hasta enero sumaron 303. Los reportes del organismo indican que el 64% de las víctimas son mujeres; el 56.5% de las personas tienen entre 26 y 40 años; 55% de los casos provienen de la Ciudad de México y el resto de otras entidades como el Estado de México, Veracruz, Puebla, Jalisco o Tabasco.

¿CÓMO PODEMOS PROTEGERNOS FRENTE AL ‘DOXING’?

Generalmente, los usuarios de Internet ya sean personas o entidades, son vulnerables a sufrir doxing. Para mitigar o evitar recibir este tipo de ciberamenaza vale la pena seguir una serie de buenos hábitos, entre los que se encuentran los siguientes:

- Publicar lo menos posible información personal (viajes, ubicación, trabajo…) en redes sociales.

- Llevar a cabo una gestión correcta de las contraseñas, como utilizar claves seguras, cambiarlas con asiduidad y evitar utilizar la misma contraseña en distintas cuentas. De todas maneras, si tienes duda en este aspecto, te recomendamos este contenido: Diez consejos para crear buenas contraseñas.

- Proteger la dirección IP mediante una VPN o red privada virtual, tan en boga desde el incremento del teletrabajo a raíz de la pandemia.

- Crear cuentas de correo electrónico separadas para fines distintos; es decir, no utilizar las mismas en el ámbito personal y laboral.

- Implementar la autenticación de dos factores para verificar las solicitudes de cambios en la información de la cuenta.

- Activar las alertas de Google para ver qué se publica sobre nuestra organización.

QUÉ HACER SI SE CONVIERTE EN VÍCTIMA DE DOXING

Si ha sido víctima del doxing, o piensa que puede haberlo sido, actúe rápidamente para detener la difusión de su información personal. Aquí tiene algunos sencillos pasos que puede seguir de inmediato si piensa que ha sido víctima del doxing:

- Documentar la evidencia. Tome capturas de pantalla de todo por si las necesita para informar a la policía.

- Informar sobre el doxing a las plataformas que alojan su información. Sitios como Facebook y Twitter tienen acuerdos de términos de servicio que prohíben el doxing, y deben responder a su solicitud y suspender la cuenta de los doxers.

- Informar sobre el ciberdelito (el doxing suele ser un ciberdelito) a las autoridades pertinentes de su zona.

- Bloquear sus cuentas. Cree nuevas contraseñas sólidas para sus cuentas y guárdelas de forma segura en uno de los mejores administradores de contraseñas. Proteja sus cuentas con la autenticación multifactor y refuerce los ajustes de privacidad de todas sus cuentas.

- Pedir apoyo a un amigo o familiar. El doxing puede dañarle emocionalmente. Pídale a alguien que le ayude a resolver el problema para no tener que hacerlo por su cuenta.

- Considerar la posibilidad de cambiar su número. Según la información que haya quedado expuesta, es posible que desee cambiar su número de teléfono, nombres de usuario u otra información de identificación personal cuando sea posible.

¿DÓNDE ACABAN LOS DATOS?

Normalmente se venden en la Deep Web2. Datos de documentos de identidad pueden valorarse entre $0,5 – $10 USD. Los doxers también pueden comprar y vender información personal en la web oscura.

CONCLUSIÓN

Debemos tener en mente que la seguridad y privacidad depende de nuestros hábitos en todos los ámbitos de la vida, la analógica y la digital. No hay forma de excluirse de la responsabilidad, no hay herramienta o aplicación que nos garantice nuestra total privacidad.

Si deseamos estar exentos o tener menos posibilidades de que nuestros datos sean robados y con ello tener riesgos innecesarios, debemos ser muy discretos, evitar publicar en exceso y usar aplicaciones confiables, sobre todo cuando sea relacionado con temas financieros.

Después de todo, solo a nosotros nos interesa nuestra privacidad. ¿No crees?

REFERENCIAS

1https://es.wikipedia.org/wiki/Doxing

2https://securelist.lat/dox-steal-reveal/92075/

3https://www.milenio.com/policia/robo-datos-internet-apps-prestamos-peligrosas

GOOGLE I/O 2026: BIENVENIDOS A LA ERA DE LOS AGENTES INTELIGENTES

El mundo de la tecnología se detuvo estos días 19 y 20 de mayo de 2026. El escenario no...

mayo 22, 2026

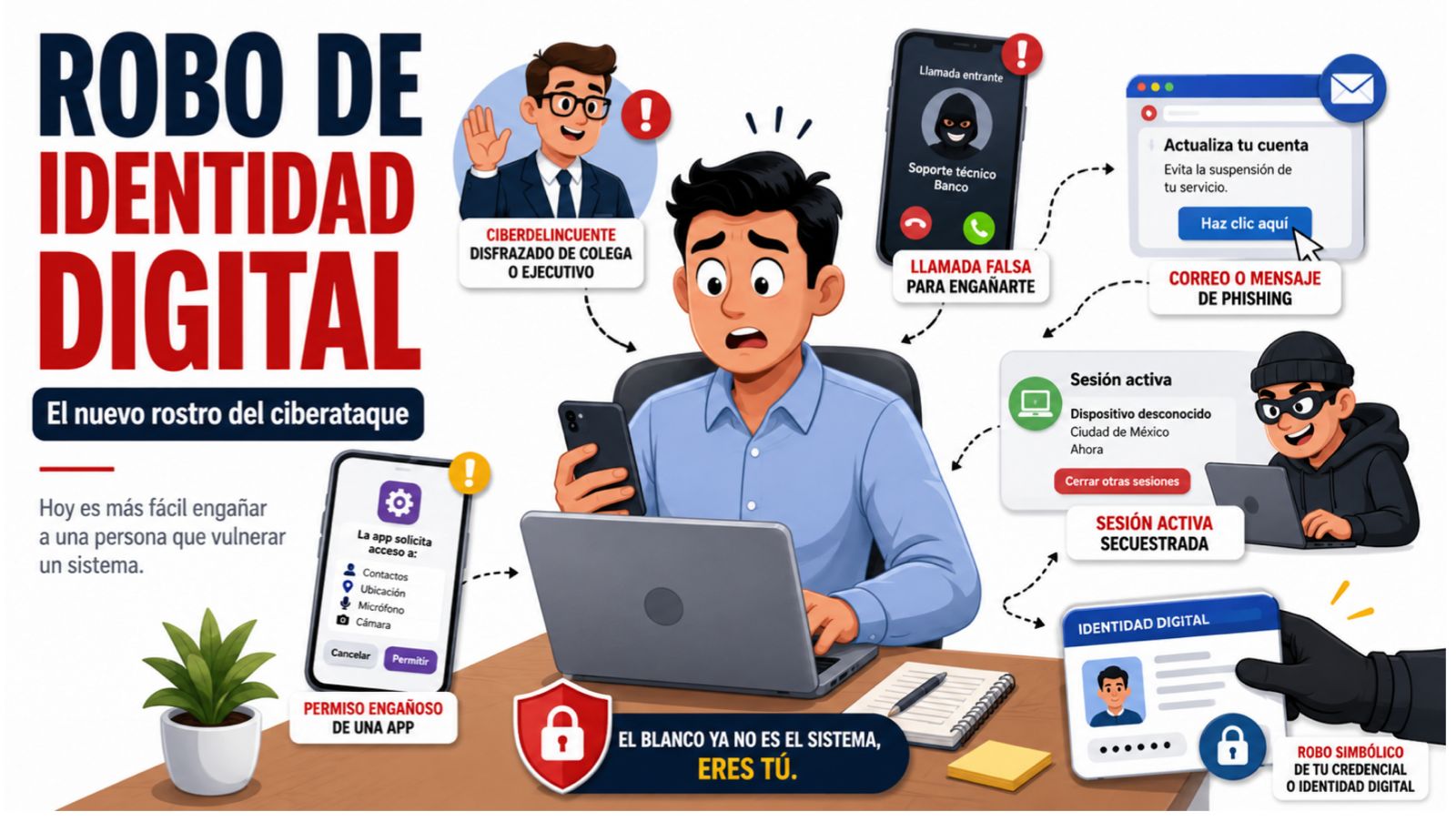

El nuevo rostro del ciberataque, tu identidad digital

Hoy muchas amenazas no empiezan atacando una computadora, sino convenciendo a una persona de abrir la puerta.

mayo 18, 2026

ANDROID SHOW 2026: GOOGLE QUIERE QUE GEMINI PIENSE Y ACTÚE POR TI

Google acaba de dejar muy claro hacia dónde quiere llevar Android… y honestamente, ya no parece solamente un sistema...

mayo 15, 2026

Así escapa el hantavirus al control del sistema inmunitario: ¿cómo puede evitarse?

Narcisa Martínez Quiles | Catedrática de Inmunología (UCM) y Especialista en Inmunología (Ministerio de Sanidad), Universidad Complutense de Madrid...

mayo 13, 2026