Durante años, la conversación fue la misma: “ponle mayúsculas, minúsculas y símbolos”. Hoy, eso ya no alcanza. No porque “las contraseñas no sirvan”, sino porque el riesgo cambió: hay más robo de credenciales, más filtraciones y ataques cada vez más automatizados. Y en ese contexto, la contraseña sola juega en desventaja.

La diferencia que casi nadie explica: ataques “en línea” vs “fuera de línea”

Para entender por qué un password puede caer “tan rápido”, hay que distinguir dos escenarios:

En un ataque en línea, el atacante intenta entrar por el inicio de sesión real. Ahí la empresa todavía puede frenar: limitar intentos, bloquear, pedir validaciones extra, detectar comportamiento raro, etc.

En un ataque fuera de línea, el atacante ya obtuvo información robada (por ejemplo, una base de datos filtrada con contraseñas protegidas en forma de “huellas” matemáticas) y se la lleva a su propio ambiente. En ese terreno, ya no existe la “pantalla de login” que lo detenga: puede probar intentos masivos hasta dar con la correcta. Por eso este escenario es el más peligroso.

¿Qué tiene que ver la IA con esto?

La inteligencia artificial no necesita “romper” una contraseña como en películas. Lo que hace muy bien es acelerar lo que funciona: imitar patrones humanos, generar intentos más creíbles, y sobre todo escalar campañas de engaño (phishing: suplantación de identidad) con menos esfuerzo. En 2025, por ejemplo, Okta advirtió que actores maliciosos estaban usando herramientas de IA para levantar páginas falsas de inicio de sesión en cuestión de segundos.

En pocas palabras: la IA no solo ayuda a “adivinar”, también ayuda a robar.

¿Y el cómputo cuántico?

El cómputo cuántico todavía no es el arma cotidiana que mucha gente imagina, pero sí está empujando una discusión válida: a futuro (2028-2030), ciertas tareas de búsqueda podrían volverse más rápidas. Por eso, cada vez más expertos recomiendan dejar de depender tanto de contraseñas “humanas” y moverse a mecanismos más robustos.

De hecho, Roger Grimes, Advisor en KnowBe4, publicó recientemente una postura muy clara: con el avance de herramientas modernas (incluida IA) y el riesgo futuro asociado a la cuántica, muchas contraseñas deberían irse a 25 caracteres o más (idealmente como frase larga) cuando son creadas por humanos.

Ojo: él mismo reconoce el punto práctico: esto no es “memoriza monstruos de contraseñas”, sino apóyate en controles como MFA y gestores de contraseñas; además, no todos los sistemas aceptan longitudes tan grandes, y ahí toca presionar a proveedores.

El punto crítico: MFA sí ayuda… pero no toda MFA resiste phishing

MFA (Multi-Factor Authentication: autenticación multifactor) reduce muchísimo el daño cuando una contraseña se finos métodos de MFA pueden ser “engañados” si el usuario cae en una página falsa.

En ataques más sofisticados, el criminal usa un intermediario que se coloca entre el usuario y el sitio real (man in the middle): el usuario cree que está entrando al portal legítimo, mete contraseña, aprueba el MFA, y el atacante “reenvía” todo al sitio real para robar la sesión.

Aquí es donde entra la MFA resistente al phishing (phishing-resistant: resistente a suplantación). NIST lo define así: un esquema donde el protocolo evita que se revelen secretos válidos a un verificador impostor, sin depender de que el usuario “se dé cuenta”. (NIST Pages)

Dicho en simple: aunque el usuario caiga en un sitio falso, el método no le entrega al atacante algo reutilizable.

Passkeys: la ruta más clara para bajar la dependencia de contraseñas.

En los últimos años, el concepto de passkeys (llaves de acceso) se volvió el “camino corto” hacia inicios de sesión más seguros y con menos fricción. La FIDO Alliance explica que las passkeys reemplazan contraseñas con pares de llaves criptográficas (públicas y privadas) y están diseñadas para un inicio de sesión resistente al phishing. (FIDO Alliance)

Para el usuario, se siente como desbloquear con huella/rostro o PIN del dispositivo; para el atacante, ya no hay una contraseña “robable” y reutilizable.

Entonces… ¿qué recomienda la práctica realista en 2026?

Si lo aterrizamos a vida diaria (y a organizaciones), hay cuatro movimientos que sí hacen diferencia:

Primero: más longitud, menos “trucos”. Una frase larga es mejor que una contraseña corta con símbolos. Y si tu entorno lo permite, la recomendación de ir hacia 25+ caracteres para contraseñas humanas está ganando terreno en voces como la de Roger Grimes.

Segundo: cero reuso. Repetir contraseñas es lo que vuelve una filtración en “efecto dominó”.

Tercero: usa gestores de contraseñas. Son la forma más práctica de lograr contraseñas largas, aleatorias y distintas por sitio.

Cuarto: MFA para todo, y phishing-resistant para lo crítico. En cuentas sensibles (correo, accesos remotos, administración, finanzas), la meta ya no es “tener MFA”, sino elevarlo a métodos resistentes al phishing, como passkeys/FIDO2. (FIDO Alliance)

Cierre

La discusión de las contraseñas en 2026 ya no va de “ponerle un símbolo extra”. Va de aceptar una realidad: los atacantes combinan engaño y tecnología. La buena noticia es que también hay una ruta clara para defenderse sin volverlo un martirio: frases largas, no reuso, gestores de contraseñas, MFA bien aplicado y para lo más crítico MFA resistente al phishing y passkey.

‘Magnifica Humanitas’: el papel de Christopher Olah y Anthropic en la encíclica sobre la IA del Papa León XIV

Federico Peinado Profesor en el Departamento de Inteligencia Artificial e Ingeniería del Software, Universidad Complutense de Madrid El Papa...

mayo 27, 2026

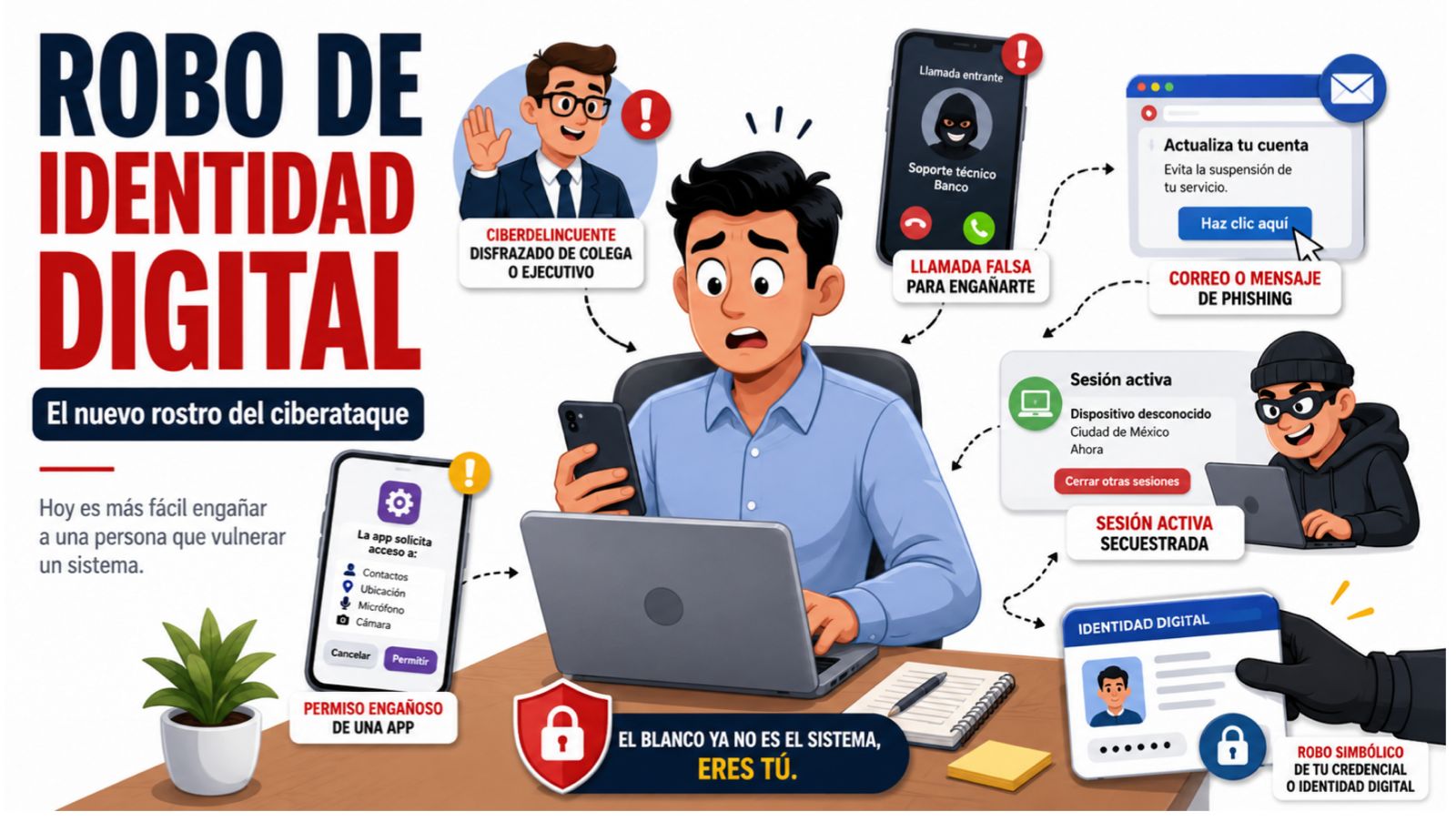

Alerta, ¡La Suplantación de Identidad empieza en tu mente!

La pregunta no es si alguien puede ser engañado.Todos podemos serlo.La verdadera pregunta es si estamos entrenando a las...

mayo 26, 2026

GOOGLE I/O 2026: BIENVENIDOS A LA ERA DE LOS AGENTES INTELIGENTES

El mundo de la tecnología se detuvo estos días 19 y 20 de mayo de 2026. El escenario no...

mayo 22, 2026

El nuevo rostro del ciberataque, tu identidad digital

Hoy muchas amenazas no empiezan atacando una computadora, sino convenciendo a una persona de abrir la puerta.

mayo 18, 2026